技术资讯

技术资讯

OTA在智能家居的安全风险

随着家电行业快速向智能化、互联互通的方向发展,一些家电的软硬件不太能跟上用户的需求,得益于电动汽车行业OTA成熟,家电行业的OTA升级也逐步铺开。

伴随着OTA的推广,紧跟着的是安全隐患。其主要可分为信息安全和功能安全两方面。

01 信息安全

在设备进行OTA更新时,从云端获取的升级包可能会被拦截注入木马程序,从而达到不法分子的一些目的,如之前沸沸扬扬的家庭摄像头直播事件。故OTA升级过程中必须对升级包进行校验。

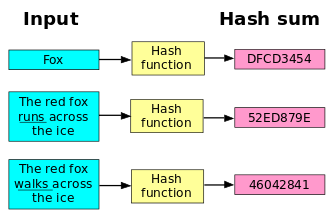

- 一种校验方式是基于HASH算法的完整性校验:云端使用HASH算法如MD5,SHA等计算升级文件的HASH值,设备端使用同样的算法计算升级包的HASH值,通过对比HASH值,实现OTA的升级包校验。但该方法攻击者可通过篡改HASH值、校验逻辑绕过,且攻击手段较为成熟。

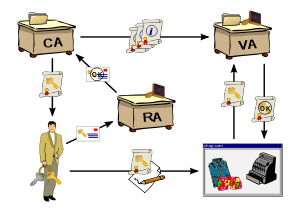

- 另一种是基于签名算法的签名校验:通过PKI系统生成公私钥,云端使用私钥对升级包进行校验和加密处理,完成对数据的签名,设备端使用公钥对升级包解读,结果用于数据完整性的检验。

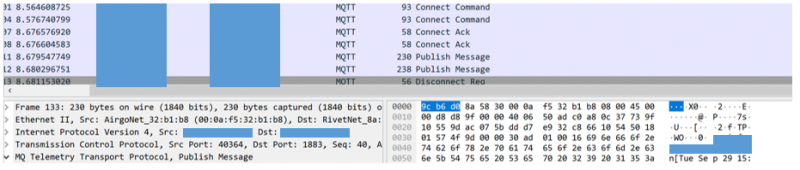

此外,由于家电设备的网络环境并不可靠,家电OTA升级过程中采用IoT领域的热门协议MQTT,但由于其采用明文形式传输,使用抓包工具就能轻易获取。

02 功能安全

在家电的系统中,资源相对有限,OTA的升级可能受限于空间大小,无法使用A/B升级,升级过程中会导致程序不可用,类似于蔚来的ES8趴窝。故OTA升级需要设备对工作场景作出判断。

一般来说,具备自动OTA升级能力的设备,在具体执行自动OTA前判断以下情况回复BUSY,不进入自动OTA流程:

- 设备的工作状态不可以被升级打断

- 设备升级完复位后的工作状态与升级前的工作状态不能保持一致

家电作为OTA的终端设备具有了丰富的网络安全攻击入口,而家电使用的传感器等基础元器件相对脆弱,通过攻击这些软硬件,可能会导致设备失能。